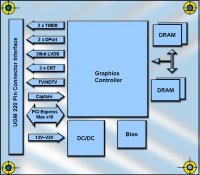

Kontron rende noto che Amd sosterrà lo standard “Universal Graphics Module (Ugm)

-

- Tweet

- Pin It

- Condividi per email

-

Lo standard aperto Ugm, creato appositamente per grafici Peg di fascia alta, scalabili, con disponibilità a lungo termine, rappresenta il giusto standard reso disponibile al momento opportuno per soddisfare i requisiti di numerose nuove applicazioni utilizzate nel settore dell’elaborazione embedded, consentendo agli ultimi sistemi operativi e pannelli piatti ad alta risoluzione, come anche alle più recenti Cpu e Gpu, di utilizzare tecnologie avanzate, guidate da grafici, in sistemi embedded.

L’adozione di questo standard permetterà, in questo senso, di cambiare le soluzioni Oem a disposizione di molteplici settori embedded, fra cui attrezzature medicali, mercati arcade e ludici di casinò, tecnologie di controllo visione per i mercati industriali e della sicurezza, tecnologie di simulazione, offrendo lo stesso un’implementazione rapida e facile di funzioni grafiche avanzate in progetti custom per tutte queste applicazioni – compresi i driver necessari.

Contenuti correlati

-

Accelerare lo sviluppo di sistemi embedded

Renesas ha ampliato Quick-Connect Studio, la sua piattaforma di progettazione di sistemi embedded con la personalizzazione del codice in tempo reale e il debug remoto Leggi l’articolo completo su EMB92

-

Nuova ricerca di Palo Alto Networks sugli attacchi continui agli ambienti OT

Il nuovo report “The State of OT Security: a Comprehensive Guide to Trends, Risks, and Cyber Resilience”, di Palo Alto Networks, realizzato in collaborazione con ABI Research, evidenzia che due imprese italiane su cinque subiscono mensilmente attacchi...

-

AMD annuncia Embedded+

Embedded+ è il nome di una nuova piattaforma architetturale di AMD che combina i processori AMD Ryzen Embedded con i SoC adattivi Versal su un’unica board integrata. L’obiettivo è quello di accelerare il time-to-market delle applicazioni Edge...

-

Le soluzioni Embedded: istruzioni per l’uso

Di Sandro Mascetti – CEO di MAS Elettronica Nell’attuale scenario di Industria 4.0. le soluzioni embedded sono diventate un must have. Grazie alle numerose applicazioni che offrono, queste soluzioni sono molto diffuse e conosciute. I sistemi embedded...

-

Benefici e rischi dei Large Language Model nel cloud

Di Tristano Ermini, Manager, Systems Engineering di Palo Alto Networks Qual è la correlazione tra i modelli linguistici di grandi dimensioni (LLM) e la sicurezza cloud? Questi modelli avanzati possono essere pericolosi, ma possono anche essere utilizzati...

-

Dispositivi di memoria per sistemi embedded, le opportunità della MRAM

Il sistema di memorizzazione basato su tecnologia magnetoresistiva è di tipo non volatile e fornisce diversi benefici rispetto alle convenzionali memorie SRAM e DRAM. In virtù delle proprie caratteristiche, la tecnologia MRAM può soddisfare differenti casi d’uso in...

-

Core RISC-V per i nuovi microcontrollori a 32-bit di Renesas Electronics

Renesas Electronics ha annunciato di aver progettato e testato una nuova CPU a 32-bit basata sull’architettura open-standard RISC-V. Le nuove CPU RISC-V saranno di complemento alla gamma di microcontrollori (MCU) a 32-bit di Renesas, tra cui la...

-

Strumenti OSINT, un’arma efficace al servizio della sicurezza IT

Di Andy Thompson, Offence Cybersecurity Research Evangelist di CyberArk Sotto il nome di Open Source Intelligence (OSINT) si cela in realtà una disciplina che risale agli albori dell’umanità ed è, in sostanza, uno sforzo per raccogliere e...

-

Sicurezza del software: perché formazione e aggiornamento degli sviluppatori devono cambiare

A cura di Massimo Tripodi, Country Manager di Veracode Italia Quali metodi preferiscono utilizzare gli hacker per colpire le loro vittime dall’esterno? Il 26% colpisce la catena di fornitura del software, il 25% esegue exploit di vulnerabilità...

-

Sicurezza Shift-Left: i fattori principali da considerare prima di implementarla

Gli esperti di Palo Alto Networks analizzano le criticità dell Sicurezza Shift-Left e offrono consigli su e come agire per evitare falle nei sistemi di sicurezza. Il termine “Shift-Left” si riferisce al ciclo di vita dello sviluppo...

Scopri le novità scelte per te x

-

Accelerare lo sviluppo di sistemi embedded

Renesas ha ampliato Quick-Connect Studio, la sua piattaforma di progettazione di sistemi embedded con la personalizzazione del...

-

Nuova ricerca di Palo Alto Networks sugli attacchi continui agli ambienti OT

Il nuovo report “The State of OT Security: a Comprehensive Guide to Trends, Risks, and Cyber Resilience”,...

News/Analysis Tutti ▶

-

RECOM: alimentatori AC/DC da 15W formato open frame e DIN rail

RECOM ha aggiunto alla sua offerta una nuova gamma di alimentatori AC/DC. La serie...

-

Accordo di distribuzione tra TTI Europe e Chemi-Con

TTI IP&E – Europe ha annunciato la firma di un accordo di distribuzione autorizzato...

-

Le prestazioni di Mouser Electronics premiate dai produttori partner

Mouser Electronics ha annunciato di aver ricevuto 25 riconoscimenti dai propri produttori partner per...

Products Tutti ▶

-

RECOM: alimentatori AC/DC da 15W formato open frame e DIN rail

RECOM ha aggiunto alla sua offerta una nuova gamma di alimentatori AC/DC. La serie...

-

Nuovo relè PCB per wallbox da Omron

Omron Electronic Components Europe ha realizzato un nuovo relè PCB ad alta potenza destinato...

-

Nuova generazione di sensori di immagine da OMNIVISION

OMNIVISION ha annunciato il nuovo sensore di immagine global shutter (GS) OG0TC BSI per...