ANALOG/MIXED SIGNAL

IoT SECURITY

28

- ELETTRONICA OGGI 463 - GIUGNO/LUGLIO 2017

V

irus “intelligenti” come Stuxnet. La possibilità di

condurre attacchi informatici contro le pompe

di insulina messa in luce alcuni anni fa durante

la conferenza Black Hat. Acquisizione del controllo di

un veicolo da parte di pirati informatici. Un malware

come Mirai che trasforma i sistemi informatici in bot-

net (in pratica una rete di dispositivi “infetti”) comanda-

ta a distanza per scopi non leciti.

Una volta era difficile sostenere la necessità di preve-

dere un adeguato livello di protezione dei sistemi em-

bedded e ancor più arduo convincere i progettisti a

tener conto di questo aspetto nel corso dello sviluppo

dei loro design. Ora, acquisita la consapevolezza del-

la gravità di attacchi del tipo di quelli appena sopra

menzionati, appare chiara l’importanza di garantire la

sicurezza dei dispositivi embedded connessi. I senso-

ri installati raccolgono dati utilizzati per prendere de-

cisioni oppure “alimentare” sistemi di apprendimento

automatico, per cui è necessario essere in grado di

garantire l’attendibilità dei dati utilizzati. In modo del

tutto analogo, gli azionamenti distribuiti devono poter

disporre di una modalità che assicuri l’attendibilità dei

comandi che ricevono. Ma giorno dopo giorno vi sono

notizie di attacchi condotti contro oggetti che formano

l’universo IoT (Internet of Things) – attacchi che sfrut-

tano oggetti di uso quotidiano come chiavette USB

oppure password predefinite. Questa tendenza sem-

bra destinata ad amplificarsi e l’attacco agli “oggetti”

sembra essere diventata una nuova moda. In conside-

razione dell’enorme numero (valutabile in miliardi) di

oggetti connessi, è chiaro che Internet of Things rap-

presenti un bersaglio senza dubbio appetibile.

La buona notizia è la disponibilità della tecnologia per

la protezione delle applicazioni IoT. Anzi, una valida

ed efficace tecnologia per la protezione dei disposi-

tivi embedded era già disponibile prima della nascita

e della diffusione di IoT. A questo punto è utile fare un

“excursus” su come si è arrivati alla situazione attuale,

sui motivi per cui la sicurezza non è ancora una funzio-

ne standard e sulle future prospettive.

Un po’ di storia

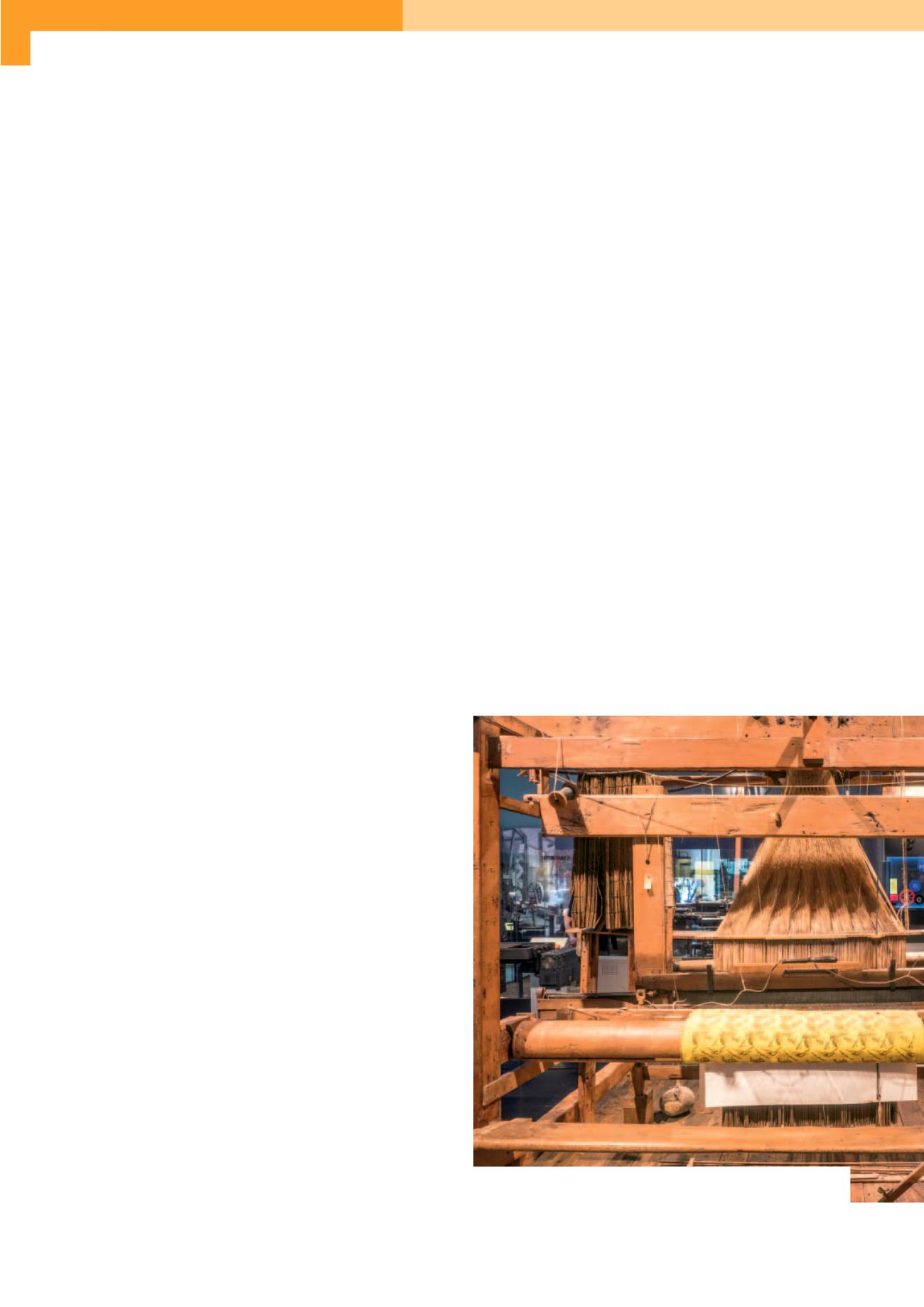

Un viaggio nel passato ci riporta al telaio Jacquard

(1801), probabilmente la più importante invenzione

nel campo dell’industria tessile, e che può essere con-

siderato uno dei primi dispositivi programmabili (Fig.

1). Il telaio in questione utilizzava schede perforate per

“programmare” il modello della trama del tessuto da

Come realizzare dispositivi

“a prova di hacker”

Kristopher Ardis

Executive director

Micros & Security Business Unit

Maxim Integrated

In un mondo sempre più connesso, dove

le applicazioni IoT crescono a un ritmo

esponenziale, la sicurezza è un aspetto che è

necessario prendere in considerazione fin dalle

fasi iniziali dello sviluppo di un prodotto

Fig. 1 – I telai di Jacquard hanno rappresentato un vero e proprio

punto di svolta per l’industria tessile