EON

EWS

n

.

607

-

APRILE

2017

19

D

al nuovo report di

Kasper-

sky Lab

“Threat Landscape

for Industrial Automation

Systems in the second half

of 2016”, si evince che nel-

la seconda metà del 2016,

in media, due computer su

cinque all’interno dell’infra-

struttura tecnologica delle

imprese industriali sono

stati colpiti da un attacco

informatico. La percentuale

di computer industriali sotto

attacco è passata da oltre il

17% a luglio 2016 a più del

24% a dicembre 2016. Le

tre principali fonti d’infezio-

ne sono Internet, i dispositi-

vi di archiviazione rimovibili,

gli allegati nocivi e il testo

delle email.

Con la crescente integrazio-

ne di tecnologia e reti azien-

dali delle imprese industriali,

sempre più cyber criminali

le considerano potenziali

obiettivi. Sfruttando le vul-

nerabilità delle reti e dei sof-

tware utilizzati da queste

aziende, gli hacker possono

rubare informazioni legate

al processo di produzione

o persino fermare l’attività,

con conseguenze potenzial-

mente gravissime.

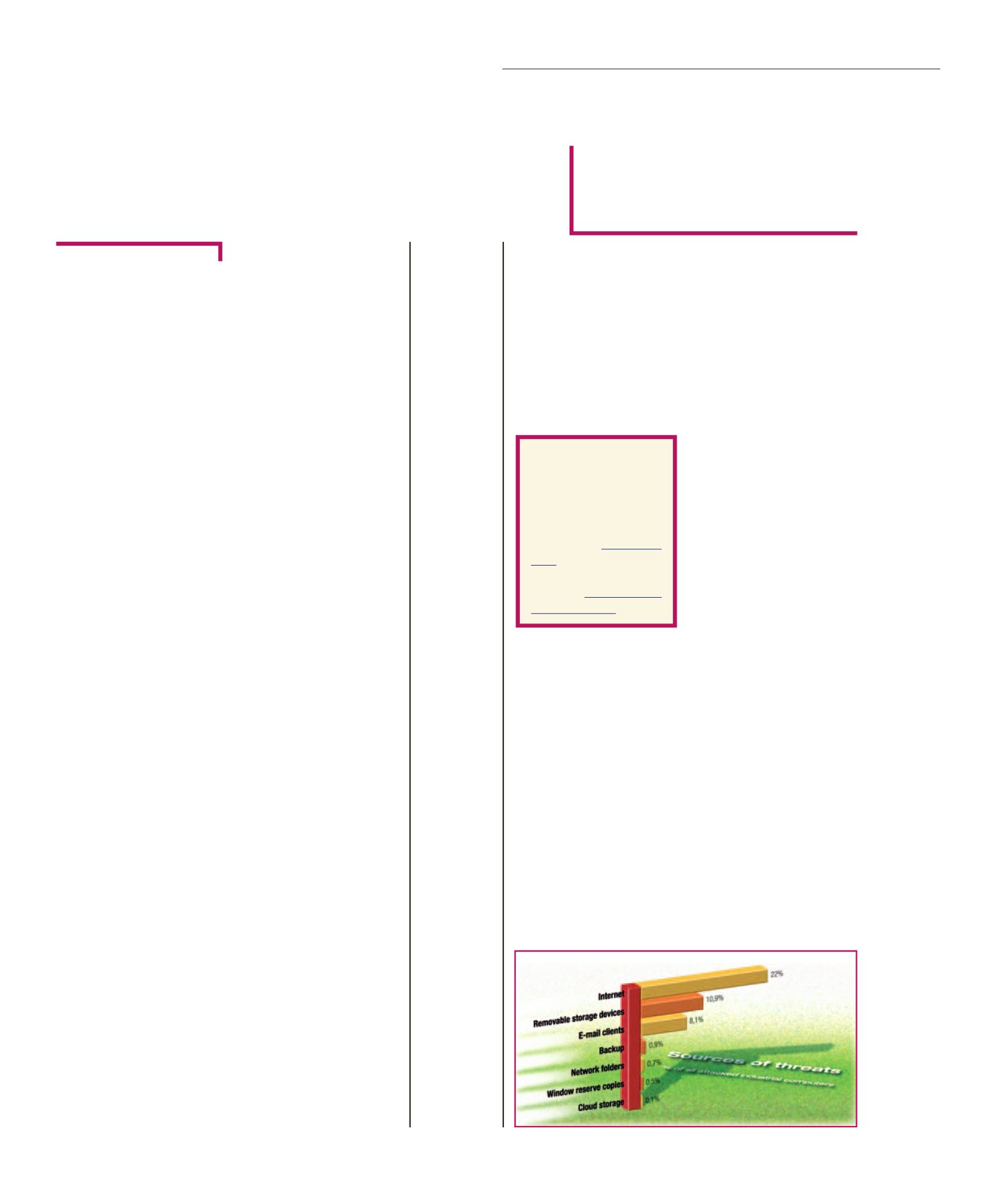

Le fonti

della minaccia

Per scoprire quanto sia dif-

fusa questa minaccia, gli

specialisti dell’ICS CERT

(Industrial Control Systems

Cyber Emergency Respon-

se Team) di Kaspersky Lab

hanno condotto una ricerca

nel panorama delle minacce

per i sistemi ICS, scopren-

do che, nella seconda metà

del 2016, sono stati bloc-

cati download di malware e

tentativi di accesso a siti di

phishing su oltre il 22% dei

computer industriali. Questo

significa che quasi una mac-

china su cinque ha rischiato

l’infezione o la compromis-

sione delle credenziali su

internet almeno una volta.

I PC di ingegneri e operatori

che lavorano direttamen-

te con gli ICS solitamente

non hanno accesso diretto

a internet per via delle li-

mitazioni relative alla rete

tecnologica in cui operano.

Tuttavia, altri utenti hanno

accesso contemporanea-

mente a internet e agli ICS.

Secondo la ricerca di Ka-

spersky Lab, questi com-

puter – presumibilmente

utilizzati da amministratori

di sistema e di rete, svilup-

patori e integrator di sistemi

di automazione industriale

e contractor di terze parti

che si connettono alle reti

tecnologiche direttamente

o da remoto – possono libe-

ramente connettersi a inter-

net, non essendo legati a un

singolo network industriale

e alle sue limitazioni.

Inoltre, Internet non è l’uni-

ca minaccia alla sicurezza

informatica dei sistemi ICS:

i ricercatori di Kaspersky

Lab hanno infatti scoperto

il pericolo rappresentato dai

dispositivi di archiviazione

rimovibili infetti. Durante il

periodo analizzato, il 10,9%

dei computer con software

ICS installati (o connessi a

dispositivi con questi sof-

tware) hanno mostrato trac-

ce di malware dopo la con-

nessione di un dispositivo

rimovibile.

Gli allegati nocivi e il testo

delle email sono, invece,

stati bloccati nell’8,1% dei

computer industriali, otte-

nendo la terza posizione

della classifica. Nella mag-

gior parte dei casi, i crimi-

nali usano email di phishing

per attirare l’attenzione de-

gli utenti e mascherare file

nocivi. I malware sono stati

principalmente diffusi sotto

forma di documenti Offi-

ce o PDF. Usando diverse

tecniche, i cyber criminali

riuscivano a convincere le

persone a scaricare e av-

viare i malware sui compu-

ter dell’azienda.

Dalla ricerca di Kaspersky

Lab è emerso che i malwa-

re, che rappresentano una

significativa minaccia per

le organizzazioni di tutto il

mondo, costituiscono un

pericolo anche per le im-

prese industriali. Spywa-

re, backdoor, keylogger,

malware finanziari, ran-

somware e wiper possono

impedire

completamente

all’azienda di controllare il

proprio ICS o possono es-

sere utilizzati per attacchi

mirati. Questi ultimi sono

possibili grazie a funzionali-

tà intrinseche che offrono ai

criminali numerose possibi-

lità di controllo remoto.

Tra gli altri dati significati

del rapporto da segnalare

che un attacco su quattro

tra quelli rilevati da Kasper-

sky Lab nel 2016 mirava

ad obiettivi industriali, sono

stati scoperti circa 20.000

diversi campioni di malware

nei sistemi di automazione

industriale appartenenti a

oltre 2.000 differenti fami-

glie di malware e i tre Paesi

con la maggiore percentua-

le di computer industriali at-

taccati sono stati: Vietnam

(oltre il 66%), Algeria (più di

65%) e Marocco (60%)

Per proteggere gli ambien-

ti ICS dai possibili cyber

attacchi, gli esperti di si-

curezza di Kaspersky Lab

consigliano di condurre una

valutazione di sicurezza

per identificare ed elimina-

re le vulnerabilità, richiede-

re un’intelligence esterna:

l’intelligence offerta da un

vendor affidabile aiuta le or-

ganizzazioni a prevedere gli

attacchi futuri all’infrastrut-

tura industriale dell’azienda,

formare i dipendenti, fornire

una protezione interna ed

esterna al perimetro; una

corretta strategia di sicurez-

za deve dedicare significa-

tive risorse al rilevamento

e alla risposta agli attacchi,

per bloccare un attacco pri-

ma che raggiunga obiettivi

critici nonché valutare me-

todi avanzati di protezione.

Computer industriali

sotto attacco

Secondo Kaspersky la percentuale

di computer industriali sotto attacco

è passata da oltre il 17% a luglio

2016 a più del 24% a dicembre 2016

A

LESSANDRO

N

OBILE

È possibile leggere

un riassunto del re-

port dell’ICS CERT di

Kaspersky Lab per il

secondo semestre del

2016 su Securelist. com . Il report com-pleto è disponibile sul

sito dell’ ICS CERT di Kaspersky LabLe principali

fonti di minacce

per i computer

industriali

(Fonte: “Threat Lan-

dscape for Industrial

Automation Systems in

the second half of 2016”

- Kaspersky Lab)

A

TTUALITÀ