46

- ELETTRONICA OGGI 430 - SETTEMBRE 2013

TECH-FOCUS

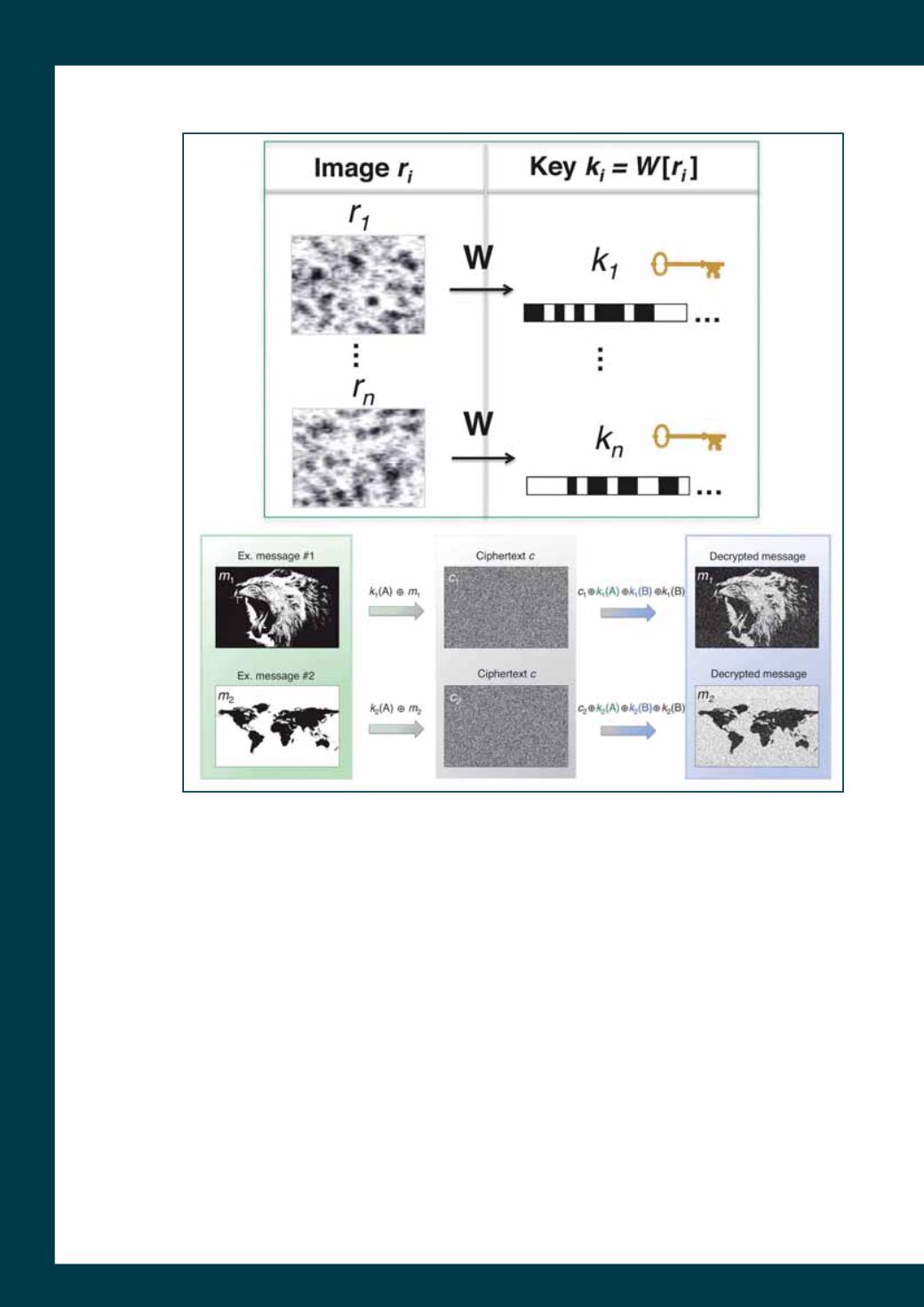

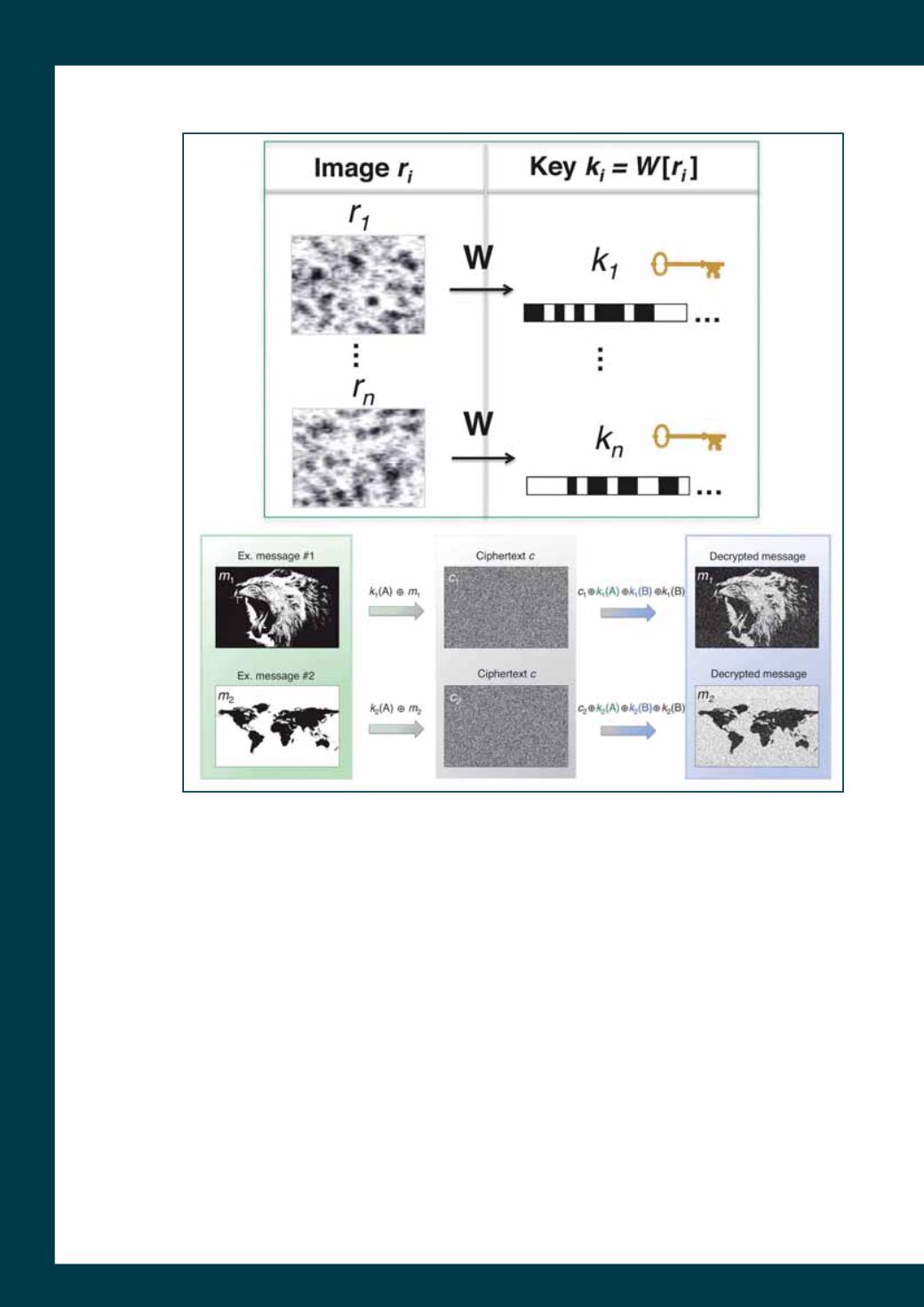

KA·KB proteggendola con le usuali tecniche anche

attraverso i canali Web tradizionali. In questo modo,

ogni volta che ci sarà bisogno di spedire un messag-

gio sensibile il mittente lo cripterà usando il solo vetro

A e la prima chiave KA e poi potrà inviarlo al destina-

tario che lo decifrerà usando il vetro B, la chiave KB

e la chiave multipla KA·KB. In pratica (tenendo conto

che · è uno XOR) il mittente esegue m·KA

«

c (testo

criptato) mentre il destinatario esegue c·KB·KA·KB

ossia m·KA·KB·KB·KA

«

m (messaggio originale).

Questa impostazione consente di utilizzare la tecnica

più volte garantendo che solamente il destinatario in

possesso del vetro B e della chiave composita KA·KB

possa essere in grado di decifrare il messaggio. Infat-

ti, anche se un eventuale hacker carpisse la chiave

non sarebbe in grado di ricostruire i messaggi sen-

za il vetro B e nemmeno di riconoscere la KA dalla

KB senza avere il vetro A. Tanto il messaggio quan-

to la chiave, quindi, sono assolutamente inviolabili

e, inoltre, la tecnica nel suo insieme è relativamente

semplice da implementare. L’unico difetto riscontrato

dai ricercatori americani è il leggero rumore di fondo

derivante dallo scattering delle immagini attraverso

il vetro che fa sì che in ricostruzione le matrici appa-

iano leggermente annebbiate ma comunque perfet-

tamente riconoscibili e perciò con una probabilità di

introdurre errori davvero trascurabile e tale per cui

vi si può agevolmente rimediare con un opportuno

filtraggio.

Q

Riferimento:

Roarke Horstmeyer, Benjamin Judkewitz, Ivo Velleko-

op, Changhuei Yang – “Physical key-protected one-ti-

mepad”–17.05.2013–

SICUREZZA

Fig. 2 – La tecnica ottica permette di generare più chiavi inutilizzabili dagli hacker per poter spedire altrettanti messaggi

decifrabili solamente dal destinatario