27

EMBEDDED

64 • MAGGIO • 2017

AUTOMOTIVE TRENDS |

IN TEMPO REALE

Più connessi. Ossia più vulnerabili

Le auto connesse di domani presentano oppor-

' \ 2 3

di dati al tentativo di compromettere importanti

sottosistemi come l’impianto frenante e la chiusu-

44 À

À

-

rendo con le trasmissioni da veicolo a veicolo e da

(^%_12 3

-

posta di legge americana, i principali messaggi di

sicurezza comprenderanno dati come la rotta e la

2 5

&

informazioni tra i veicoli in fase di avvicinamento

a un incrocio cieco, ad esempio, potrebbe aiutare

a evitare un elevato numero di incidenti. D’altro

& '

&

-

stioni relative alla privacy. Impedire la raccolta

e gli usi impropri dei dati è fondamentalmente

una problematica di tipo tecnico. Green Hills

3 [

À $.#*:`$#j 3 "

Services stanno lavorando con l’industria dell’au-

toveicolo negli Stati Uniti, oltre che in Europa

e nel resto del mondo, per aiutare a realizzare

^%_

2 $

-

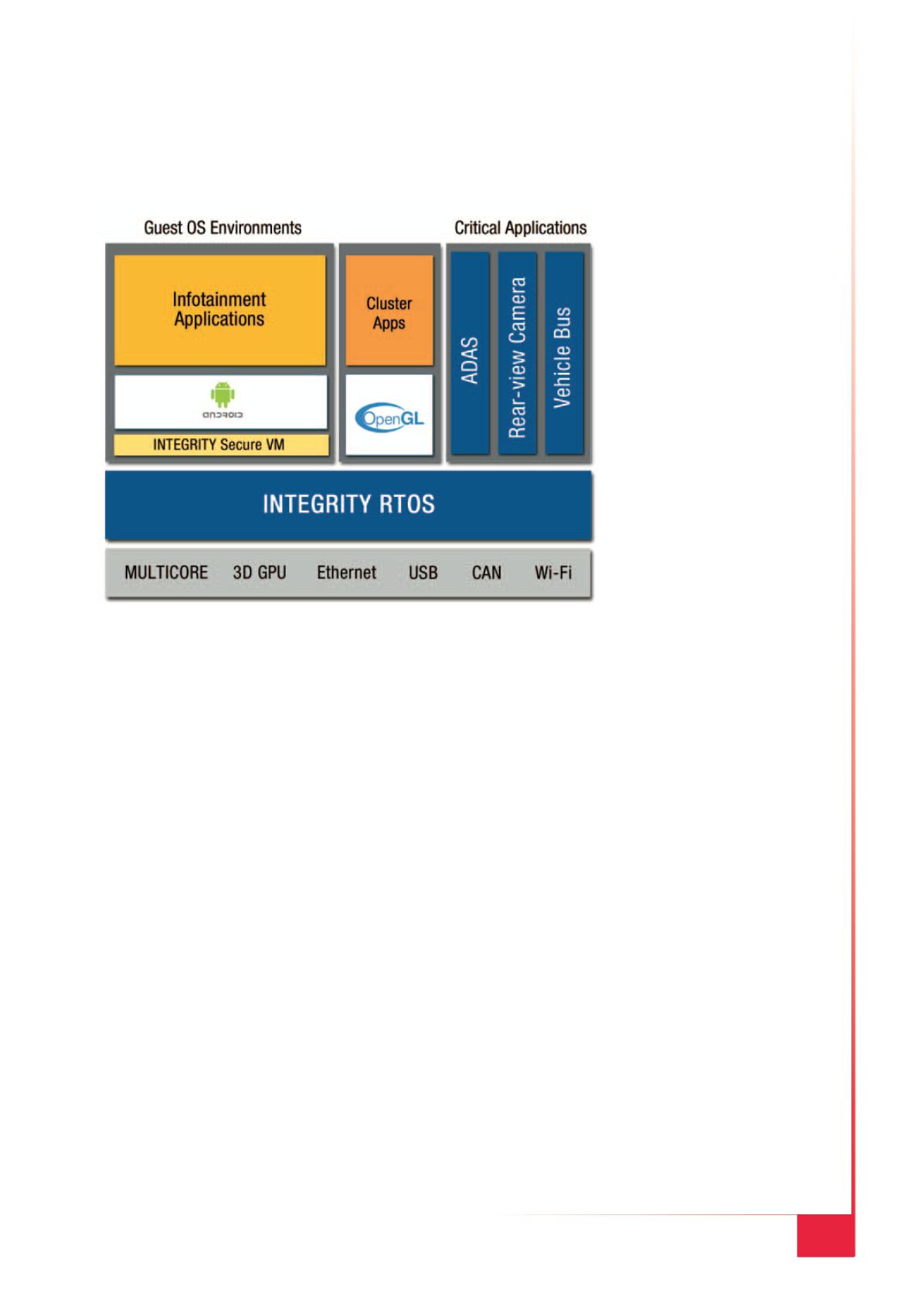

rativi e i middleware di Green Hills Software im-

pediscono agli hacker di accedere alle principali

informazioni di sicurezza presenti nei sistemi di

bordo, mentre INTEGRITY Security Services è

À

-

À '

-

^%_ %_2

Sviluppo di software orientato

alla sicurezza

Gli sviluppatori software dei

fornitori di primo livello e dei

costruttori automobilistici

devono comprendere e im-

plementare i principi e i pro-

cessi per sviluppare software

À 2

Per realizzare un progetto si-

curo occorre considerare mol-

te più sfaccettature rispetto

alla semplice scrittura di un

codice che gira sulla scheda.

Il modo in cui il codice è

À

l’autenticazione del codice

stesso, sono tutti elementi

estremamente

importan-

ti. Nessun aspetto singolo,

come la generazione delle

' À

x

''

'

-

mente il sistema da tutte le minacce.

5

' À

-

sere incorporate in modo sicuro, e ciò richiede

sistemi di autenticazione e la generazione di

chiavi a prova di manomissione al momento del-

la fabbricazione.

Sul campo, il middleware di sicurezza che gira

sul dispositivo permette di gestire la cifratura

À

4

À

dei messaggi ricevuti prima che possano essere

implementati.

Un sistema operativo sicuro e protetto e un Bo-

ard Support Package (BSP) offrono una base

&

-

tori di auto possono sviluppare e differenziare

4

necessaria infrastruttura per la gestione delle

chiavi. In generale, l’importanza della sicurez-

za è ben compresa nell’industria automobilisti-

x

À

con l’integrazione di programmi sempre più

orientati alla tecnologia “mobile” nel software

del veicolo. La sicurezza, d’altro canto, richiede

sempre più attenzione e deve essere parte inte-

grante del progetto sin dall’inizio, non potendo

essere implementata come add-on o in un se-

condo momento.